全球廣泛使用的Java日志框架Apache Log4j 2曝出一個(gè)編號(hào)為CVE-2021-44228的遠(yuǎn)程代碼執(zhí)行(RCE)高危漏洞(俗稱Log4Shell)。該漏洞因其利用門(mén)檻低、影響范圍極廣、危害性極高,被業(yè)界視為“核彈級(jí)”漏洞,迅速引發(fā)全球范圍內(nèi)的安全危機(jī)。面對(duì)這一嚴(yán)峻挑戰(zhàn),國(guó)內(nèi)領(lǐng)先的一站式軟件研發(fā)管理平臺(tái)Coding(騰訊云旗下)迅速響應(yīng),宣布與騰訊安全深度聯(lián)動(dòng),共同為用戶提供全方位的漏洞檢測(cè)、修復(fù)與防護(hù)支持,全力守護(hù)軟件開(kāi)發(fā)與部署過(guò)程中的網(wǎng)絡(luò)安全與信息安全。

一、 Log4j 2漏洞剖析:為何如此危險(xiǎn)?

Log4j是Apache基金會(huì)的一個(gè)開(kāi)源Java日志記錄工具,被數(shù)百萬(wàn)Java應(yīng)用程序所使用,遍布企業(yè)級(jí)應(yīng)用、云服務(wù)、開(kāi)發(fā)框架及各類中間件中。此次發(fā)現(xiàn)的漏洞存在于Log4j 2.x版本中,攻擊者可通過(guò)構(gòu)造特定的惡意日志消息,觸發(fā)Log4j解析并執(zhí)行遠(yuǎn)程代碼。這意味著,攻擊者無(wú)需獲取用戶密碼,僅需向目標(biāo)系統(tǒng)發(fā)送一條特制的數(shù)據(jù)(例如,在用戶可控制的任何日志字段中輸入特定字符串),就可能完全控制服務(wù)器,竊取數(shù)據(jù)、植入后門(mén)或發(fā)起進(jìn)一步攻擊。其影響幾乎覆蓋了所有使用受影響版本Log4j的互聯(lián)網(wǎng)服務(wù)與軟件產(chǎn)品。

二、 Coding平臺(tái)的快速響應(yīng)與協(xié)同防護(hù)

作為服務(wù)于廣大開(kāi)發(fā)者的研發(fā)效能平臺(tái),Coding深知此漏洞對(duì)軟件供應(yīng)鏈安全的巨大威脅。在漏洞披露的第一時(shí)間,Coding技術(shù)團(tuán)隊(duì)便啟動(dòng)了最高級(jí)別的應(yīng)急響應(yīng):

- 內(nèi)部自查與加固:立即對(duì)Coding全線產(chǎn)品及底層基礎(chǔ)設(shè)施進(jìn)行深度掃描與排查,確保自身服務(wù)的安全性,為用戶提供穩(wěn)定可靠的平臺(tái)環(huán)境。

- 漏洞預(yù)警與知識(shí)普及:通過(guò)官方公告、技術(shù)博客、社區(qū)通知等多種渠道,向平臺(tái)用戶及開(kāi)發(fā)者社區(qū)及時(shí)通報(bào)漏洞詳情、危害等級(jí)、受影響版本及官方修復(fù)方案,提升整個(gè)開(kāi)發(fā)者生態(tài)的安全意識(shí)。

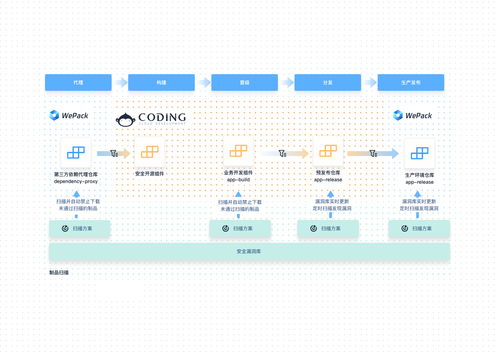

- 工具鏈集成與掃描能力:依托騰訊安全強(qiáng)大的威脅情報(bào)與漏洞檢測(cè)能力,Coding積極將相關(guān)安全掃描工具與流程集成至其DevOps流水線中。開(kāi)發(fā)者可以在代碼編寫(xiě)、構(gòu)建、測(cè)試及部署的各個(gè)環(huán)節(jié),利用集成的安全掃描功能,快速檢測(cè)項(xiàng)目依賴中是否包含存在漏洞的Log4j組件。

三、 聯(lián)手騰訊安全:構(gòu)建縱深防御體系

此次合作的核心在于整合雙方優(yōu)勢(shì),為軟件研發(fā)的全生命周期提供安全護(hù)航:

- 騰訊安全的能力注入:騰訊安全擁有行業(yè)領(lǐng)先的漏洞研究、威脅檢測(cè)與應(yīng)急響應(yīng)團(tuán)隊(duì)。其提供的漏洞掃描器、Web應(yīng)用防火墻(WAF)規(guī)則、主機(jī)安全防護(hù)等產(chǎn)品與服務(wù),能夠精準(zhǔn)識(shí)別利用Log4j漏洞的攻擊流量和受感染主機(jī)。這些能力通過(guò)Coding平臺(tái),可以更便捷地觸達(dá)廣大開(kāi)發(fā)團(tuán)隊(duì)。

- Coding的研發(fā)場(chǎng)景融合:Coding將騰訊安全的防護(hù)能力深度融入其項(xiàng)目協(xié)同、代碼托管、持續(xù)集成/持續(xù)部署(CI/CD)、制品庫(kù)管理等核心場(chǎng)景。例如,在CI流水線中自動(dòng)加入安全掃描步驟,一旦發(fā)現(xiàn)漏洞依賴即中止構(gòu)建并告警;在制品庫(kù)中對(duì)第三方組件進(jìn)行安全審計(jì);提供一鍵式的漏洞修復(fù)建議和版本升級(jí)指引。

- “左移”安全開(kāi)發(fā)實(shí)踐:雙方合作致力于推動(dòng)安全實(shí)踐“左移”,即將安全考慮和防護(hù)措施盡可能提前到軟件開(kāi)發(fā)的早期階段(如設(shè)計(jì)、編碼階段),而非僅僅在部署后進(jìn)行防護(hù)。這有助于從源頭降低漏洞引入風(fēng)險(xiǎn),提升軟件內(nèi)生安全水平。

四、 給開(kāi)發(fā)者的行動(dòng)建議

面對(duì)Log4j 2漏洞,開(kāi)發(fā)者應(yīng)立即采取行動(dòng):

- 緊急排查:立即檢查所有Java應(yīng)用程序及依賴組件中Log4j的版本。受影響版本主要為2.0-beta9至2.14.1。

- 優(yōu)先升級(jí):盡快將Log4j升級(jí)至官方已修復(fù)的最新安全版本(如2.17.0及以上)。這是最根本的解決方案。

- 臨時(shí)緩解:若無(wú)法立即升級(jí),可采取官方推薦的臨時(shí)緩解措施,如修改JVM參數(shù)、移除易受攻擊的JndiLookup類等。

- 全面掃描:利用Coding平臺(tái)集成的或騰訊安全提供的掃描工具,對(duì)代碼倉(cāng)庫(kù)、制品庫(kù)及運(yùn)行環(huán)境進(jìn)行全方位漏洞掃描。

- 監(jiān)控預(yù)警:加強(qiáng)系統(tǒng)運(yùn)行監(jiān)控,關(guān)注異常日志和網(wǎng)絡(luò)連接,部署具備相應(yīng)規(guī)則更新的WAF等防護(hù)設(shè)備。

Apache Log4j 2高危漏洞再次敲響了軟件供應(yīng)鏈安全的警鐘。單一組件的嚴(yán)重缺陷可能引發(fā)波及整個(gè)數(shù)字生態(tài)的連鎖風(fēng)險(xiǎn)。Coding與騰訊安全的此次聯(lián)手,不僅是對(duì)一次具體危機(jī)的高效應(yīng)對(duì),更是雙方致力于構(gòu)建更安全、可信的軟件開(kāi)發(fā)與交付環(huán)境的長(zhǎng)遠(yuǎn)承諾。通過(guò)將專業(yè)安全能力無(wú)縫嵌入開(kāi)發(fā)工作流,他們正幫助開(kāi)發(fā)者和企業(yè)更好地實(shí)踐“安全左移”,在網(wǎng)絡(luò)與信息安全形勢(shì)日益復(fù)雜的今天,為每一行代碼、每一個(gè)應(yīng)用筑牢安全基石。